Paketfilter Analyse

| |

|

|

Was passiert in meinem Netzwerk?

Diese Frage stellt sich kein Anwender eines IT-Netzes, diese Vorgänge laufen im Hintergrund ab und sind ohne spezielle Hard & Software nicht sichtbar.

In einem lokalen Netzwerk eines kleinen Unternehmens existieren beispielsweise ein Datenserver, 3 Arbeitsplatz-PC's, 1 PAD oder Notebook und 3 Handys. Zwischen diesen Geräten findet innerhalb des Netzwerkes und über den Router in das Internet eine rege Kommunikation statt.

Betriebssysteme, Webanwendungen und Antivirenprogramme "schauen" zyklisch auf Ihren Servern nach Aktualisierungen und führen dann automatisch oder nach Nutzererlaubnis die Updates durch.

Netzwerkendgeräte suchen nach Servern, WLAN-Geräte nach verfügbaren Access-Points.

Dies dient der Funktionsfähigkeit und Verfügbarkeit der Netzwerke.

Dies alles ist gewollt und notwendig!

Ebenso werden von Betriebssystemen und Anwendungen Kommunikationsvorgänge ins Internet ausgelöst, die nach einer Blockierung keinerlei Funktionseinschränkungen der Anwendungen erkennen lassen.

Diese Einschätzung basiert auf Erfahrungen, die wir aus bisherigen Paketfilteranalysen gewonnen haben.

Diese Kommunikationsvorgänge machen, wenn sie in großer Zahl auftreten, das interne Netzwerk und das Internet für die wirklich wichtigen Daten langsamer.

Dies ist ärgerlich!

Was aber ist riskant und gefährlich?

Die für das eigene Netzwerk gefährlichste Kommunikation geht vom eigenen System aus.

Warum?

Die Grundfunktion fast aller Standardrouter mit statischem oder dynamischem Paketfilter besteht darin, alle nicht vom eigenen Netzwerk ausgelösten Kommunikationsvorgänge abzuweisen (ein sogenannter DROP).

Der vom eigenen Netzwerk ausgelöste Kommunikationsvorgang wird grundsätzlich durchgelassen

(siehe auch Menü IT Sicherheit - Risikoanalyse).

Deshalb versuchen Hacker diverse Kommunikationsprogramme unbemerkt auf Ihren Systemen zu platzieren.

Diese auch Trojaner oder Spyware genannten Programme nehmen dann einmalig, zyklisch oder sporadisch zu ihrem "Schöpfer" Verbindung ins externe Netzwerk auf.

Was die Programme dann tun (ausgelesene Zugangsdaten übertragen, Dateien versenden oder einen Verschlüsselungsvirus nachladen und aktivieren) wissen nur deren Besitzer.

Diese Kommunikationstools haben oft selbst keine Virensignatur an Bord, so dass sie von Antivirenlösungen nicht immer entdeckt werden.

Trojaner und Spyware wird gerne auf seriösen WebSeiten in Bildern oder Werbebannern plaziert.

Was kann man dagegen tun?

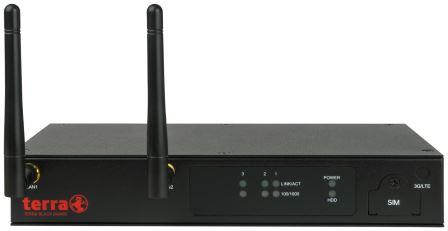

Optimalerweise sollte ein Unternehmen ein solches Internetzugangsgerät (Router, Security-Appliance) nutzen, welches eine granulare Einstellung der ausgehenden Kommunikation ermöglicht.

Standard Home-Router als Beigabe zum Webanschluss alleine sind in der Regel ungeeignet.

Ebenso ist eine Protokollierung von zugelassener und blockierter Kommunikation als Nachweis nicht unwichtig.

Die Protokollierung des Datenverkehrs in externe Netzwerke kann ein Systemadministrator nutzen, um verdächtige Endgeräte gezielt nach geöffneten Verbindungen zu durchsuchen.

Auf diesen Weise werden diese dann identifiziert und eliminiert.

Was ist eine Paketfilter Analyse?

Mittels einer Paketfilter Analyse wird ermittelt, welche Endgeräte in Ihrem Netzwerk zu welchen externen Netzwerken wann und wie oft Verbindungen aufbauen.

Ganz wichtig : Hierbei sind keine Nutzerzugriffe auf WebSeiten und deren Inhalte gemeint !

Folgend Beispiele zweier Protokollmeldungen eines Paketfilters unseres Testnetzwerkes

Die erste Meldung sagt aus, daß ein Kontaktversuch aus einem Quellnetz heraus (hier: IP-Adresse 80.82.70.26) vom Paketfilter der UTM blockiert wurde (DROP).

Wir können nun recherchieren, daß dieses IP-Netzwerk auf den Seychellen beheimatet ist.

Weiterhin kann man diesem Protokoll die MAC-Adressen der Kommunikationspartner und weitere technische Angaben entnehmen, die zur Übertragung notwendig sind.

Meldung 2 beinhaltet eine akzeptierte (Kernel Accept) Kontaktaufnahme eines WLAN-Endgerätes zum Ziel (DST) 172.217.22.14 um 3.06 Uhr in der Nacht.

Durch den Zeitpunkt ist eine vom Anwender ausgelöste Kommunikation nicht wahrscheinlich.

Das Endgerät wird durch seine MAC-Adresse als Bestandteil unseres Testsystemes erkannt.

Als Ziel der Kontaktaufnahme wurde das GOOGLE - Netzwerk identifiziert.

Welchen Nutzen haben Sie?

Wir bieten Ihnen eine Teststellung eines UTM-Systems unserer Wahl für 4 Wochen in Ihrem Hause an.

Ziel ist es, über diesen Zeitraum eine Übersicht über im Hintergrund ablaufende Kommunikationsvorgänge Ihrer Netzwerkendgeräte zu erhalten.

Welche Systeme in die Analyse einbezogen werden sollen, wird vorher abgestimmt.

Eine Beeinflussung (Blockierung) des Datenverkehrs findet in dieser Phase nicht statt.

Die Analyseergebnisse werden gemeinsam ausgewertet.

Sie erhalten diese in Papierform und als Datei zur weiteren möglichen Nutzung.

Sie können die Analyseergebnisse zur Identifizierung und Beseitigung unerwünschter Software nutzen.

Welche Kosten fallen an?

Die Teststellung und die Testlizenz des UTM-Systems ist maximal 4 Wochen kostenfrei möglich.

Eine geringe Pauschale wird für die Einbindung der UTM in das Netzwerk erhoben.

Diese richtet sich nach der Struktur Ihres Netzwerkes.

Die Analyse wird nach Anzahl der auszuwertenden Paketfiltermeldungen berechnet.

Nach Ermittlung der Anzahl der zu analysierenden Endgeräte und der vorliegenden Netzstruktur bekommen Sie von uns einen Kostenvoranschlag zu den Kosten der Analyse.

Die Götze + Reichstein Bürosysteme GmbH als Lösungsanbieter sieht ihre Aufgabe darin, in Zusammenarbeit mit den Kunden und Interessenten die Datensicherheit in Ihrem Unternehmen zu erhöhen.

Von der Beratung über die Einrichtung einer Sicherheitslösung stehen wir unseren Kunden gerne zur Seite.

Sachsen - Anhalt

06116 Halle/Saale

Delitzscher Straße 121

Tel: 03 45 - 5 64 03 - 0

Fax: 03 45 - 5 64 03 - 50

Meinungen zur Seite und Rückfragen an: |

|

Dipl. Ing. (FH) Jens Dräger Leiter Systemtechnik Götze + Reichstein Bürosysteme GmbH E-Mail: Jens.Draeger@GR-Buerosysteme.de |

| Home | ||

|

Magdeburg ♦ Dessau-Roßlau ♦ Halle/Saale ♦ Leipzig ♦ Saalekreis ♦ Burgenlandkreis ♦ Jerichower Land

Landkreis Börde ♦ Harz ♦ Salzlandkreis ♦ Anhalt-Bitterfeld ♦ Wittenberg ♦ Mansfeld-Südharz

Weißenfels ♦ Merseburg-Querfurt ♦ Saalkreis ♦ Sangerhausen ♦ Mansfelder Land ♦ Köthen ♦ Zerbst

Bernburg ♦ Schönebeck ♦ Aschersleben-Staßfurt ♦ Quedlinburg ♦ Wernigerode ♦ Halberstadt ♦ Ohrekreis

Landsberg ♦ Brehna ♦ Roitzsch ♦ Zörbig ♦ Sandersdorf ♦ Wolfen

Löbejün ♦ Wettin ♦ Könnern ♦ Gröbzig ♦ Lutherstadt Eisleben

Leuna ♦ Bad Dürrenberg ♦ Mücheln

IT Sicherheit ♦ Technische Sicherheit ♦ Infrastruktur ♦ Gebäudesicherheit ♦ Arbeitsplatzsicherheit ♦

Netzanbindung ♦ aktive Netzkomponente ♦ Netzkopplung ♦ Switch ♦ Router ♦ Firewall ♦ Access Point

♦ Datenhaltung ♦ Local Area Network LAN ♦ Wide Area Network WAN ♦ Datensicherung

Absicherung Netzwerkzugang ♦ Patchmanagement ♦ Softwarepatch ♦ ♦ ♦

Organisatorische Sicherheit ♦ Nutzungsrichtlinien ♦ Zuständigkeitsverteilung ♦ Missbrauchskontrolle ♦

Sicherheitsaudits ♦ Zertifizierungen ♦ Juristische Sicherheit ♦ Arbeitsverträge ♦

IT Wartungsverträge ♦ Allgemeine Geschäftsbedingungen ♦ AGB ♦ ♦ ♦ ♦

♦ ♦ ♦ ♦ ♦

♦ ♦ ♦